2019版ISO27001标准下的网络与信息安全软件开发实践

在数字化浪潮席卷全球的背景下,信息安全已成为企业生存与发展的生命线。2019年发布的ISO/IEC 27001:2013(通常被业界称为2019版语境下的现行标准)信息安全管理体系标准,为组织建立、实施、维护和持续改进信息安全管理体系(ISMS)提供了权威框架。将这一框架系统性地应用于网络与信息安全软件的开发过程,不仅是满足合规性要求的关键,更是构建内生安全能力、打造韧性数字产品的核心路径。

一、ISO27001与安全软件开发的融合逻辑

ISO27001的核心在于基于风险的思维。它要求组织识别信息安全风险,并采取适当的控制措施来管理这些风险。这一理念与安全软件开发的生命周期(Secure SDLC)高度契合。传统软件开发往往在后期才考虑安全,导致成本高昂且效果不佳。而融合ISO27001的SDLC,意味着从需求分析、设计、编码、测试到部署、维护的每一个阶段,都前置性地注入安全考量与控制措施。

例如,在“A.14 系统获取、开发和维护”这一核心控制域中,标准明确要求将安全需求纳入信息系统的开发过程,并对开发环境、测试数据、外包开发等环节实施安全控制。这直接指导开发团队必须在软件诞生之初就植入安全基因。

二、基于ISO27001框架的安全软件开发关键实践

- 风险驱动需求与分析:在项目启动阶段,依据ISO27001的资产识别与风险评估方法论,明确软件将处理的信息资产(如用户数据、系统配置、API密钥等),评估其面临的威胁与脆弱性。由此导出具体、可验证的安全功能需求(如加密强度、访问控制规则)与非功能需求(如审计日志格式、故障恢复时间)。

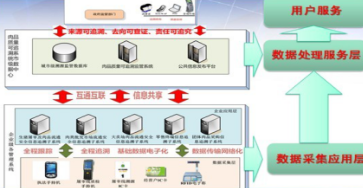

- 安全架构与设计:在设计阶段,应用“安全默认”和“最小权限”原则。参考ISO27001附录A中的控制措施,如网络隔离(A.13.1)、访问控制策略(A.9.1)、密码学保护(A.10.1),进行系统架构设计。采用威胁建模(如STRIDE)方法,识别设计层面的潜在威胁并制定缓解策略。

- 安全编码与验证:在编码阶段,制定并强制执行安全编码规范,防范OWASP Top 10等常见漏洞(如注入、跨站脚本)。利用静态应用程序安全测试(SAST)工具进行代码扫描。此阶段对应ISO27001对操作程序和安全开发环境(A.12)的控制要求。

- 动态安全测试与审计:在测试阶段,结合动态应用程序安全测试(DAST)、渗透测试和模糊测试,模拟外部攻击验证软件运行时安全性。确保测试数据得到保护(A.14.3),测试活动本身符合安全管理流程。所有安全测试结果应作为管理评审和持续改进的输入。

- 安全部署与持续监控:在部署与运维阶段,建立安全的发布流程,确保软件包完整性。配置管理需符合安全基线(A.12)。上线后,通过日志审计(A.12.4)、漏洞管理和事件响应(A.16),实现持续监控与改进,形成完整的安全闭环。

三、组织与文化保障

ISO27001不仅是技术标准,更是管理体系标准。成功实施安全软件开发,离不开顶层支持与安全文化的培育。组织应:

- 明确职责:设立安全开发角色(如安全冠军),明晰开发、运维、安全团队的职责界面。

- 持续培训:对开发人员进行安全意识与安全技能培训(A.7.2),使其理解并践行安全要求。

- 流程制度化:将安全活动(如代码安全评审、威胁建模)固化为开发流程的必经环节,并通过内部审核(A.18)确保其有效执行。

- 持续改进:基于PDCA(策划-实施-检查-处置)循环,通过管理评审、事件分析和外部审计,不断优化安全开发过程。

结论

将2019版ISO27001标准的要求深度融入网络与信息安全软件开发的骨髓,是从“合规驱动”迈向“价值驱动”的安全建设。它促使开发团队从被动应对漏洞,转向主动构建安全。通过体系化的风险管理、贯穿生命周期的安全控制以及坚实的组织保障,企业不仅能开发出更安全的软件产品,有效保护信息和业务安全,更能在此过程中建立起可持续、可信任的核心竞争力,从容应对日益严峻的网络空间挑战。安全,由此不再是成本中心,而成为赋能业务创新与发展的基石。

如若转载,请注明出处:http://www.zj-haixiaobao.com/product/52.html

更新时间:2026-05-28 20:51:53